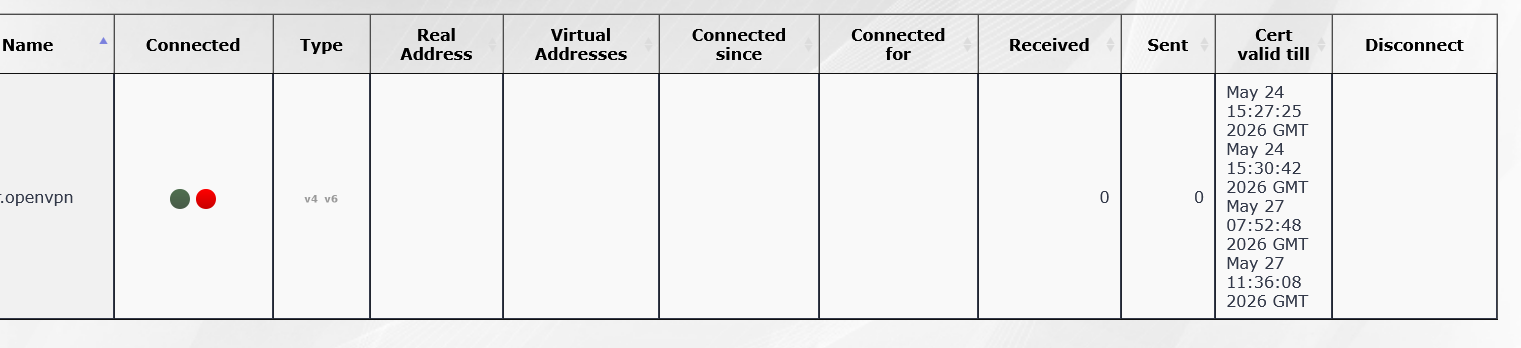

Ich kann keine Verbindung vom Client zum openvpn Server aufbauen.

Client Netzwerk: 192.168.178.0/24

Server Netzwerk: 192.168.0.0/24

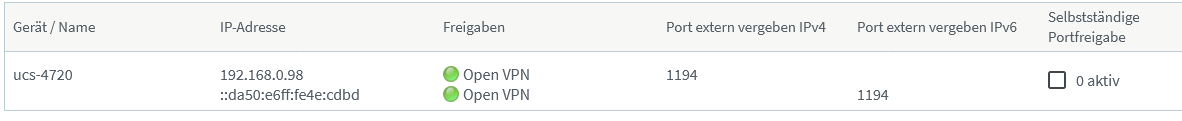

Open VPN Server: 192.168.0.98

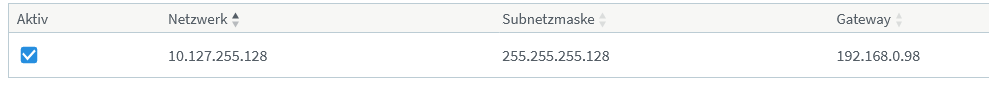

Tunnelnetzwerk: 10.127.255.128/25

In der Fritzbox des Servernetzwerks ist die Weiterleitung von Port 1194 an 192.168.0.98 ,und die Route 10.127.255.128 nach 192.168.0.98 eingerichtet.

Der Client findet über den DynDns Name den Router, nur lauscht dort niemand an Port 1194. Also kommt keine Verbindung zustande.

service openvpn status

● openvpn.service - OpenVPN service

Loaded: loaded (/lib/systemd/system/openvpn.service; enabled; vendor preset: enabled)

Active: active (exited) since Wed 2021-06-02 13:40:49 CEST; 26min ago

Process: 24825 ExecStart=/bin/true (code=exited, status=0/SUCCESS)

Main PID: 24825 (code=exited, status=0/SUCCESS)

Tasks: 0 (limit: 4915)

Memory: 0B

CPU: 0

CGroup: /system.slice/openvpn.service

Jun 02 13:40:49 ucs-xxxx systemd[1]: Starting OpenVPN service…

Jun 02 13:40:49 ucs-xxxx systemd[1]: Started OpenVPN service.

extended LDIF

LDAPv3

base <dc=mydomain,dc=intranet> (default) with scope subtree

filter: cn=ucs-xxxx

requesting: univentionOpenvpnPort univentionOpenvpnActive univentionOpenvpnNet univentionOpenvpnAddress

ucs-xxxx, dc, computers, mydomain.intranet

dn: cn=ucs-xxxx,cn=dc,cn=computers,dc=mydomain,dc=intranet

univentionOpenvpnPort: 1194

univentionOpenvpnNet: 10.127.255.128/25

univentionOpenvpnActive: 1

univentionOpenvpnAddress: 192.168.0.98

search result

search: 3

result: 0 Success

numResponses: 2

numEntries: 1

netstat -tulpn | grep 1194

NICHTS! Auf 1194 lauscht niemand.

Hat jemand eine Idee, woran es liegen könnte?

Gruß

George